Mosquitto: Autenticación y Autorización

Una vez instalado Mosquitto cualquiera que pueda acceder al puerto 1883 de nuestra Raspberry podrá publicar y suscribirse a topics[…]

Leer másMis pinitos con raspberry

Una vez instalado Mosquitto cualquiera que pueda acceder al puerto 1883 de nuestra Raspberry podrá publicar y suscribirse a topics[…]

Leer más

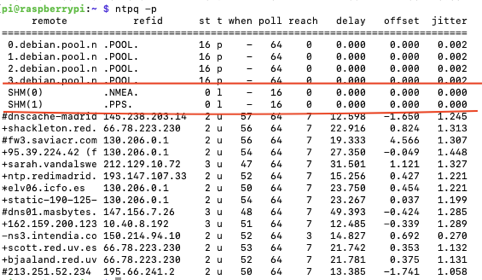

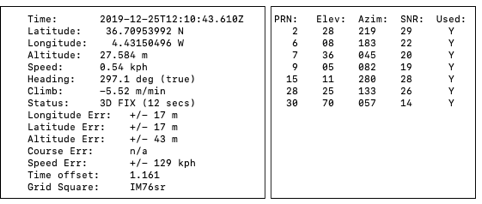

En un articulo anterior, vimos como se podia trabajar con un GPS. Ahora vamos a utilizar este montaje para sincronizar[…]

Leer más

Hace tiempo un amigo me regalo un GPS con conexión mediante USB. Como muchas cosas ha dormido en el cajon[…]

Leer másInstalar un botón de encendido no es complicado Las Raspberry Pi tienen la particularidad de que se encienden al[…]

Leer másUltimo dia:

Leer másInstalación Para instalar en Raspbian ejecutamos desde la terminal: git clone –recursive https://github.com/vysheng/tg.git && cd tg instalamos lo siguiente: sudo[…]

Leer másPasa saber como reconoce el sistema la tarjeta SD. Ejecutamos el comando df -h Sin conectar la tarjeta, saldra una[…]

Leer más